Termos de Exclusão já estão disponíveis no DTE-SN para MEI, ME e EPP com débitos na RFB ou PGFN

Notícia

Alerta: botnet massiva ataca contas Microsoft 365 no Brasil e no mundo

Uma campanha hacker de larga escala está mirando usuários corporativos do Microsoft 365 em todo o mundo, mas com uma quantidade alarmante de alvos brasileiros.

01/01/1970 00:00:00

Uma campanha hacker de larga escala está mirando usuários corporativos do Microsoft 365 em todo o mundo, mas com uma quantidade alarmante de alvos brasileiros. De acordo com um relatório divulgado pela empresa de cibersegurança SecurityScorecard, uma botnet de mais de 130 mil dispositivos infectados está sendo usada para tentar invadir e-mails empresariais que não utilizam mecanismos adicionais de segurança.

Os hackers estão se aproveitando de processos de login que nem sempre acionam a autenticação de dois fatores (2FA), tornando as credenciais mais vulneráveis a invasões. Embora amplamente difundidas no âmbito doméstico, essa prática ainda não é muito comum em muitas organizações.

Uma botnet é uma rede de computadores infectados por malware e controlados remotamente por cibercriminosos. Essas redes são frequentemente utilizadas para realizar ataques distribuídos de negação de serviço (DDoS), enviar spam em massa ou, como neste caso, tentar invadir contas em larga escala. A dimensão e sofisticação desta botnet em particular indicam que estamos diante de um grupo de hackers bem organizado e com recursos significativos.

Como o ataque é feito?

Segundo a SecurityScorecard, o processo de ataque começa com o roubo de senhas através de infecções por malware. Essas credenciais são então usadas em tentativas generalizadas de acesso a contas Microsoft 365.

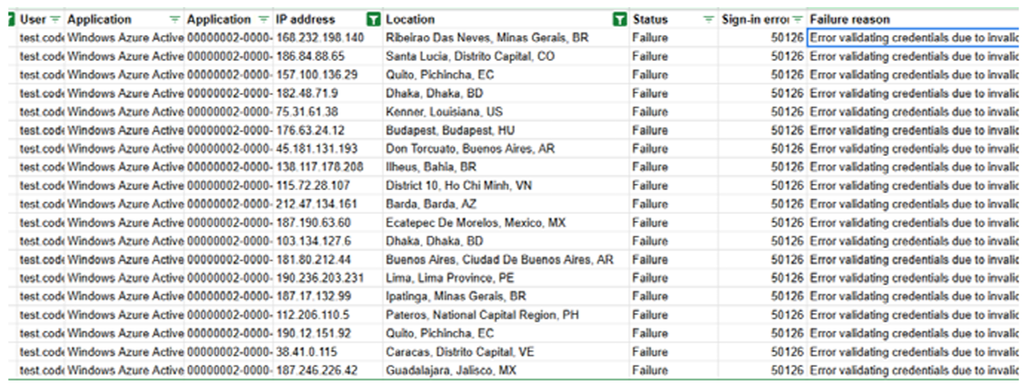

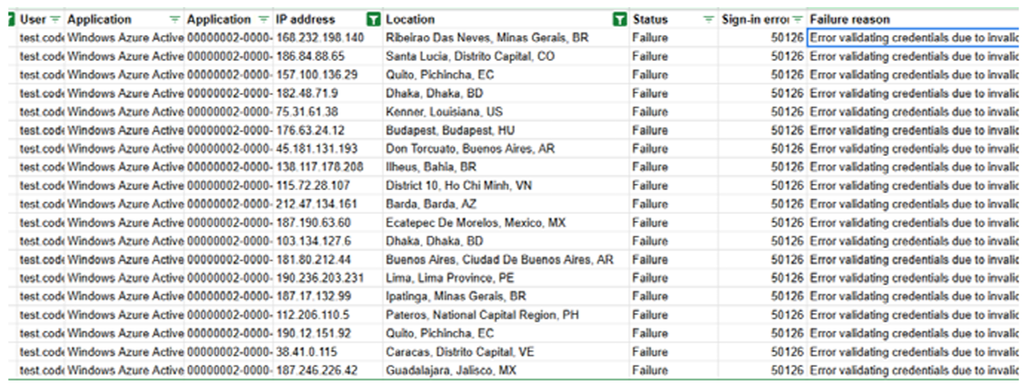

Ataques a contas Microsoft 365 foram descobertos quando inúmeros registros de tentativas malsucedidas de login foram registradas (Imagem: Reprodução/SecurityScorecard)

"Os atacantes estão explorando login não interativos com autenticação básica", explica o relatório. "Esses logins não interativos, comumente usados para autenticação entre serviços, protocolos legados (como POP, IMAP, SMTP) e processos automatizados, não acionam a autenticação multifator em muitas configurações."

A empresa identificou que a botnet realiza ataques de "password spraying", tentando um pequeno número de logins em muitas contas diferentes de uma organização-alvo. Em cerca de 80% dos casos, é feita apenas uma tentativa de login por conta por dia, o que dificulta a detecção por sistemas de proteção.

Ao que tudo indica, os ataques estão sendo coordenados a partir de servidores localizados nos Estados Unidos. No entanto, a SecurityScorecard suspeita que hackers chineses estejam por trás da operação. "A Microsoft avalia que as credenciais adquiridas das operações de password spray da CovertNetwork-1658 são usadas por múltiplos atores de ameaças chineses", afirma um relatório recente da Microsoft citado pela empresa de segurança.

A dimensão da campanha e seu modus operandi silencioso impressionam, mas o que mais chama a atenção é a grande quantidade de alvos brasileiros expostos no relatório da companhia de segurança.

Qual é o objetivo dos hackers?

Com o acesso a contas corporativas do Microsoft 365, os cibercriminosos podem utilizar seus dados para diversos fins maliciosos.

"Se bem-sucedidos, os indíviduos mal-intencionados podem obter acesso a informações sensíveis, causar disrupção nas operações de negócios ou usar a conta comprometida como um trampolim para se infiltrar ainda mais na rede de uma organização", alerta a SecurityScorecard.

Com acesso às contas de e-mail corporativas, os indivíduos podem roubar dados confidenciais, espionar comunicações internas, realizar fraudes de engenharia social direcionadas e até mesmo propagar malware para outros sistemas conectados. Em casos mais graves, o acesso pode ser usado como ponto de partida para ataques mais amplos à infraestrutura de TI da empresa invadida.

O que fazer para não ser uma vítima

Este ataque surge em meio a uma campanha massiva da Microsoft para encorajar os usuários a adotarem métodos mais seguros de autenticação. Prova disso é que desde outubro de 2024 a companhia vem alertando sobre tentativas sucessivas de invasão realizadas por grupos chineses utilizando redes de dispositivos comprometidos.

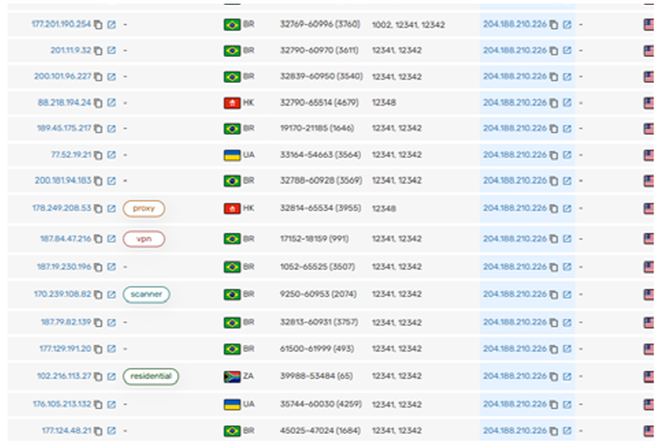

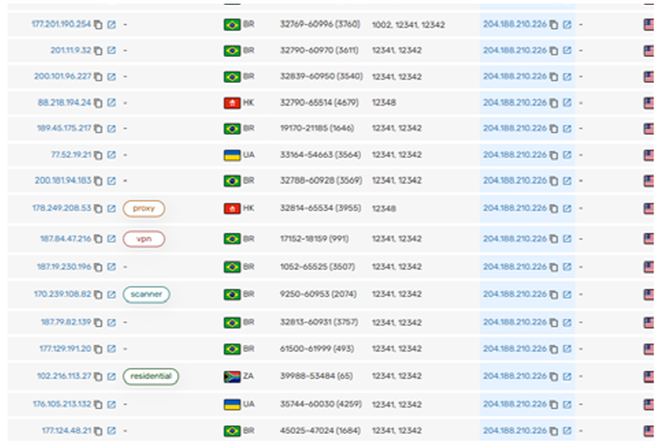

Registros de como ocorrem as comunicações com hosts comprometidos — quantidade de IDs brasileiros é preocupante (Imagem: Reprodução/SecurityScorecard)

Para se proteger contra essa ameaça, tanto usuários quanto administradores de rede devem tomar medidas urgentes. A primeira e mais importante é habilitar a autenticação multifator (MFA) em todas as contas Microsoft 365, sem exceções. O MFA adiciona uma camada extra de segurança que torna muito mais difícil para os atacantes invadirem uma conta, mesmo que obtenham a senha.

Além disso, é fundamental desativar os métodos de autenticação básica e legados. Embora alguns sistemas mais antigos possam depender desses métodos, o risco de mantê-los ativos supera em muito os benefícios. Administradores devem trabalhar para migrar todos os sistemas e aplicativos para métodos de autenticação modernos e seguros.

A Microsoft também recomenda implementar políticas de acesso condicional, que podem bloquear tentativas de login suspeitas com base em critérios como localização geográfica, dispositivo utilizado e padrões de uso. Essas políticas podem ser altamente eficazes contra ataques de password spraying como o observado nesta campanha.

Usuários individuais devem adotar boas práticas de higiene de senhas, evitando a reutilização de senhas entre contas diferentes e optando por senhas longas e complexas ou, preferencialmente, frases-senha. O uso de um gerenciador de senhas pode facilitar a adoção dessas práticas.

Por fim, tanto usuários quanto organizações devem se manter atentos continuamente sobre as mais recentes ameaças cibernéticas. A segurança da informação é um esforço contínuo, e estar bem informado é o melhor mecanismo de defesa contra qualquer tipo de ataque.

Como o ataque é feito?

Segundo a SecurityScorecard, o processo de ataque começa com o roubo de senhas através de infecções por malware. Essas credenciais são então usadas em tentativas generalizadas de acesso a contas Microsoft 365.

Ataques a contas Microsoft 365 foram descobertos quando inúmeros registros de tentativas malsucedidas de login foram registradas (Imagem: Reprodução/SecurityScorecard)

"Os atacantes estão explorando login não interativos com autenticação básica", explica o relatório. "Esses logins não interativos, comumente usados para autenticação entre serviços, protocolos legados (como POP, IMAP, SMTP) e processos automatizados, não acionam a autenticação multifator em muitas configurações."

A empresa identificou que a botnet realiza ataques de "password spraying", tentando um pequeno número de logins em muitas contas diferentes de uma organização-alvo. Em cerca de 80% dos casos, é feita apenas uma tentativa de login por conta por dia, o que dificulta a detecção por sistemas de proteção.

Ao que tudo indica, os ataques estão sendo coordenados a partir de servidores localizados nos Estados Unidos. No entanto, a SecurityScorecard suspeita que hackers chineses estejam por trás da operação. "A Microsoft avalia que as credenciais adquiridas das operações de password spray da CovertNetwork-1658 são usadas por múltiplos atores de ameaças chineses", afirma um relatório recente da Microsoft citado pela empresa de segurança.

A dimensão da campanha e seu modus operandi silencioso impressionam, mas o que mais chama a atenção é a grande quantidade de alvos brasileiros expostos no relatório da companhia de segurança.

Qual é o objetivo dos hackers?

Com o acesso a contas corporativas do Microsoft 365, os cibercriminosos podem utilizar seus dados para diversos fins maliciosos.

"Se bem-sucedidos, os indíviduos mal-intencionados podem obter acesso a informações sensíveis, causar disrupção nas operações de negócios ou usar a conta comprometida como um trampolim para se infiltrar ainda mais na rede de uma organização", alerta a SecurityScorecard.

Com acesso às contas de e-mail corporativas, os indivíduos podem roubar dados confidenciais, espionar comunicações internas, realizar fraudes de engenharia social direcionadas e até mesmo propagar malware para outros sistemas conectados. Em casos mais graves, o acesso pode ser usado como ponto de partida para ataques mais amplos à infraestrutura de TI da empresa invadida.

O que fazer para não ser uma vítima

Este ataque surge em meio a uma campanha massiva da Microsoft para encorajar os usuários a adotarem métodos mais seguros de autenticação. Prova disso é que desde outubro de 2024 a companhia vem alertando sobre tentativas sucessivas de invasão realizadas por grupos chineses utilizando redes de dispositivos comprometidos.

Registros de como ocorrem as comunicações com hosts comprometidos — quantidade de IDs brasileiros é preocupante (Imagem: Reprodução/SecurityScorecard)

Para se proteger contra essa ameaça, tanto usuários quanto administradores de rede devem tomar medidas urgentes. A primeira e mais importante é habilitar a autenticação multifator (MFA) em todas as contas Microsoft 365, sem exceções. O MFA adiciona uma camada extra de segurança que torna muito mais difícil para os atacantes invadirem uma conta, mesmo que obtenham a senha.

Além disso, é fundamental desativar os métodos de autenticação básica e legados. Embora alguns sistemas mais antigos possam depender desses métodos, o risco de mantê-los ativos supera em muito os benefícios. Administradores devem trabalhar para migrar todos os sistemas e aplicativos para métodos de autenticação modernos e seguros.

A Microsoft também recomenda implementar políticas de acesso condicional, que podem bloquear tentativas de login suspeitas com base em critérios como localização geográfica, dispositivo utilizado e padrões de uso. Essas políticas podem ser altamente eficazes contra ataques de password spraying como o observado nesta campanha.

Usuários individuais devem adotar boas práticas de higiene de senhas, evitando a reutilização de senhas entre contas diferentes e optando por senhas longas e complexas ou, preferencialmente, frases-senha. O uso de um gerenciador de senhas pode facilitar a adoção dessas práticas.

Por fim, tanto usuários quanto organizações devem se manter atentos continuamente sobre as mais recentes ameaças cibernéticas. A segurança da informação é um esforço contínuo, e estar bem informado é o melhor mecanismo de defesa contra qualquer tipo de ataque.

Notícias Técnicas

Empresas passarão a recolher as contribuições pelo eSocial/DCTFWeb

Mesmo com regime tributário simplificado, o microempreendedor individual pode precisar declarar o Imposto de Renda como pessoa física. Entenda quando isso é obrigatório

Quem investe na bolsa precisa ficar atento, pois pode ser que precise emitir mensalmente esse documento

Antes de preencher, contribuinte deve confirmar se está obrigado a declarar, reunir documentos e escolher entre modelo simplificado e completo

Entenda a base de cálculo, exclusões e impactos práticos da nova regra tributária

Nova regra entra em vigor em 30 de março e permite concessão do benefício com base apenas em documentos médicos enviados pelo segurado

Lei Complementar nº 224/2025 prevê aumento de 10% nas contribuições incidentes sobre a comercialização da produção rural

Os ajustes relacionados nos leiautes da versão 2.1.2 da EFD-Reinf estão apresentados na Nota Técnica 01/2026 publicada

Declaração é obrigatória para Microempresas e Empresas de Pequeno Porte optantes pelo Simples Nacional. Descumprimento do prazo e preenchimento incorreto podem gerar multas

Notícias Empresariais

Entender o mercado não é apenas acompanhar o que já aconteceu. É desenvolver a capacidade de enxergar o que ainda está se formando

Enquanto discursos institucionais vendem o país como um ambiente de oportunidades, a realidade enfrentada pelo empreendedor honesto é bem diferente

Em um mercado mais dinâmico e exigente, assumir a condução da própria trajetória profissional deixou de ser diferencial e passou a ser um passo essencial para quem busca crescimento consistente e sustentável

Profissionais que passam muito tempo em uma única organização enfrentam novos desafios para voltar ao mercado e descobrem que experiência, sozinha, já não garante visibilidade nem oportunidade

A interpretação de que o mercado pune quem não performa tornou-se comum em debates profissionais, mas essa leitura confunde moralidade com diagnóstico

Medidas ampliam controle sobre saldos e criam bloqueios automáticos para evitar falhas e fraudes no sistema de pagamentos instantâneos

A partir desta sexta-feira (27), o Banco Central passará a usar um novo fator na metodologia de cálculo do ressarcimento do custo Selic

O aumento no número de afastamentos por problemas de saúde tem acendido um alerta para empresas de diferentes setores no Brasil

Medição do IBGE no IPCA-15 ainda não reflete a piora no mercado de combustíveis com o conflito no Irã

CMN elevou para 2,5% limite de montante vinculado à TR

Notícias Melhores

Atividade tem por objetivo garantir a perpetuidade das organizações através de planejamento e visão globais e descentralizados

Semana traz prazo para o candidato interpor recursos

Exame de Suficiência 2/2024 está marcado para o dia 24 de novembro, próximo domingo.

Com automação de processos e aumento da eficiência, empresas contábeis ganham agilidade e reduzem custos, apontando para um futuro digitalizado no setor.

Veja as atribuições da profissão e a média salarial para este profissional

O Brasil se tornou pioneiro a partir da publicação desses normativos, colaborando para as ações voltadas para o combate ao aquecimento global e o desenvolvimento sustentável

Este artigo analisa os procedimentos contábeis nas operadoras de saúde brasileiras, destacando os desafios da conformidade com a regulação nacional e os esforços de adequação às normas internacionais de contabilidade (IFRS)

Essas recomendações visam incorporar pontos essenciais defendidos pela classe contábil, os quais poderão compor o projeto final previsto para votação no plenário da Câmara dos Deputados

Pequenas e médias empresas (PMEs) enfrentam uma série de desafios que vão desde a gestão financeira até o cumprimento de obrigações fiscais e planejamento de crescimento

Este artigo explora técnicas práticas e estratégicas, ajudando a consolidar sua posição no mercado competitivo de contabilidade